Mehr als KRITIS: Anwendungsbereich und Anforderungen der NIS-2-Richtlinie

Vom Shopping abends auf der Couch über den digitalen Behördengang bis zum Lastenmanagement in intelligenten Stromnetzen: Die Digitalisierung ist längst zur Grundlage unserer Gesellschaft und Wirtschaft geworden. Die grundlegenden Dienste und Infrastrukturen bilden dabei mehr und mehr ein Geflecht aus gegenseitigen Abhängigkeiten. Würde etwa das Domain-Name-System ausfallen, könnten Websites und viele Online-Dienste nicht mehr erreicht werden, E-Mail-Dienste wären unterbrochen und Unternehmensnetzwerke könnten einbrechen. Sicherheitsvorfälle bei einzelnen Betreibern können schnell branchen- und sogar grenzüberschreitende Auswirkungen haben.

Private und öffentliche Einrichtungen sind dabei eng miteinander verbunden. Und das schwächste Glied bestimmt die Stärke der Gemeinschaft. Die NIS-2-Richtlinie der EU trägt dieser Bedrohungslage Rechnung, indem sie das Grundniveau der Cybersicherheit europaweit anheben möchte. Dazu macht sie auch konkrete Vorgaben, die alle Unternehmen erfüllen müssen, deren Ausfall weitere Konsequenzen nach sich ziehen könnte. Gleichzeitig sollen Registrierungs- und Meldepflichten die Zusammenarbeit vorantreiben. So möchte die EU aus Fallstricken ein Sicherheitsnetz weben.

Selbst wenn Sie nicht direkt betroffen sind, könnte die NIS-2 für Sie relevant sein. Denn auch Unternehmen außerhalb des eigentlichen Anwendungsbereichs können betroffen sein, wenn sie Teil der Lieferkette eines regulierten Unternehmens sind. Dann könnte es sein, dass dieses Unternehmen spezielle Anforderungen an Sie stellen muss.

Grundlegendes zur NIS-2-Richtlinie

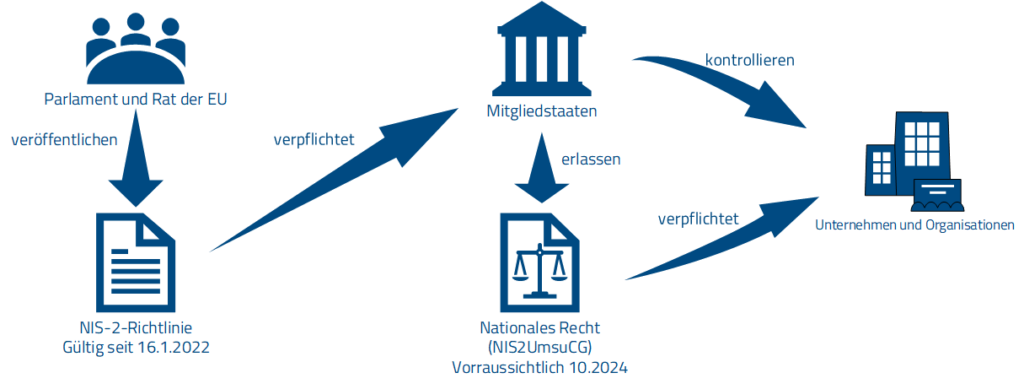

Als Richtlinie formuliert die NIS-2 zwar Anforderungen an Organisationen, ist aber rechtlich für diese nicht direkt verpflichtend. Sie ist eher eine Blaupause für die Mitgliedstaaten. Diese sind aufgefordert, die Vorgaben durch nationale Gesetzgebung umzusetzen. Sie ist somit weniger strikt als eine Verordnung (wie die DSGVO), gibt aber den Rahmen vor, innerhalb dessen die nationalen Gesetze formuliert werden müssen.

Die entsprechende deutsche Umsetzung, das Gesetz zur Umsetzung von NIS-2 und zur Stärkung der Cybersicherheit NIS2UmsuCG, soll im Oktober verabschiedet werden. Es liegt aktuell (Stand Mai 2024) im dritten Referentenentwurf vor. Die Anforderungen an die Risikomanagementmaßnahmen sind darin exakt aus der EU-Richtlinie übernommen worden. Es ist anzunehmen, dass diese ab Oktober für deutsche Organisationen verbindlich gelten. Erstmals werden technische und organisatorische Maßnahmen (TOMs, auch bekannt aus der DSGVO) nicht nur allgemein, sondern konkret benannt und gefordert.

NIS-2 und KRITIS-Verordnung

Häufig ist zu lesen, die NIS-2 erweitere die Definition der kritischen Infrastrukturen aus der KRITIS-Verordnung. Das ist so nicht korrekt. Der Anwendungsbereich der NIS-2-Richtlinie umfasst zwar tastsächlich wesentlich mehr Branchen und Unternehmen als die BSI-KRITIS-Verordnung. Allerdings unterscheidet die NIS-2-Richtlinie zwischen kritischen Infrastrukturen und wesentlichen und wichtigen Einrichtungen. Für kritische Infrastrukturen bestehen nach wie vor spezielle Regeln, etwa der Einsatz von Systemen zur Angriffserkennung, was von wesentlichen und wichtigen Einrichtungen nicht verlangt wird. Im deutschen NIS2UmsuCG wird die Unterscheidung wesentlich / wichtig zudem als besonders wichtig / wichtig bezeichnet, was die Einteilung noch schwerer verständlich macht. Im Prinzip entstehen durch die NIS-2 neue Klassen von Einrichtungen, für die auch neue Regeln gelten.

Für die Einteilung in die verschiedenen Klassen, einen Überblick über betroffene Sektoren und die gesetzlichen Schwellenwerte sowie die Sonderregelungen lohnt sich ein Blick in die Anhänge der EU-Richtlinie oder auf OpenKRITIS. Die Regeln sind zu detailliert, um sie an dieser Stelle schnell abzuhandeln. Doch Vorsicht ist geboten: Die Organisationen sind verpflichtet, selbst zu prüfen, ob sie unter den Anwendungsbereich der NIS-2 fallen und sich gegebenenfalls beim Bundesamt für Sicherheit in der Informationstechnik zu registrieren. Andernfalls drohen Geldstrafen.

Neue Verpflichtungen unter der NIS-2

Die NIS-2-Richtlinie stellt Unternehmen vor erweiterte und detailliertere Sicherheitsverpflichtungen, die sich in fünf Bereiche aufteilen lassen:

- Risikomanagementmaßnahmen: Unternehmen müssen wirksame und verhältnismäßige technische und organisatorische Maßnahmen zur Risikominimierung etablieren.

- Meldepflichten: Es gibt strengere Meldepflichten für Sicherheitsvorfälle, oft binnen 24 Stunden nach Entdeckung.

- Netzwerk- und Informationssicherheitspolitiken: Firmen müssen NIS-spezifische Sicherheitspolitiken erstellen und umsetzen.

- Lieferketten-Sicherheit: Unternehmen sind dazu verpflichtet, auch die Sicherheit ihrer Lieferketten zu gewährleisten.

- Aufsicht und Kontrolle: Verstärkte staatliche Beaufsichtigung und Kontrolle durch die zuständigen Behörden (in Deutschland durch das BSI). Zur Überprüfung der Einhaltung dieser Verpflichtungen darf das BSI Nachweise und Informationen einfordern, und sogar Stichprobenkontrollen durchführen.

Wird die NIS-2 ein Papiertiger?

Wer denkt, die Einführung werde ähnlich schleppend verlaufen wie bei der DSGVO, sollte sich nicht untätig zurücklehnen. Denn die NIS-2 sieht vor, dass nicht nur die Organisationen als Ganze, sondern direkt die Geschäftsleiter verantwortlich für die Informationssicherheit sind. Verletzungen der Anforderungen führen also nicht nur zu Strafen für die Organisation, sondern auch direkt für die Geschäftsleitung, die im extremen Fall sogar ihrer Leitungsfunktion enthoben werden kann.

Auch erhält das BSI durch das NIS2UmsuCG weiterreichende Befugnisse, mit denen es bei Verstößen in die Souveränität betroffener Organisationen eingreifen kann. Neben Vorgaben zu Maßnahmen kann das Amt auch Überwachungsbeauftragte dauerhaft in der Organisation installieren und die Verstöße öffentlich bekanntmachen.

Für die Einführung der entsprechenden Gesetze in den Mitgliedstaaten sind – anders als bei der DSGVO – keine Übergangsfristen vorgesehen. Die Anforderungen der NIS-2 werden ab Oktober verbindlich sein. Betroffene Unternehmen sollten sich jetzt vorbereiten.

Oliver Lorenz

Geschäftsführer, kelobit IT-Experts GmbH

Auch erhält das BSI durch das NIS2UmsuCG weiterreichende Befugnisse, mit denen es bei Verstößen in die Souveränität betroffener Organisationen eingreifen kann. Neben Vorgaben zu Maßnahmen kann das Amt auch Überwachungsbeauftragte dauerhaft in der Organisation installieren und die Verstöße öffentlich bekanntmachen.

Falls Sie also noch Argumente für den Business Case zur Einführung eines ISMS oder einer Lösung zur Kontrolle ihrer mobilen Endgeräte gesucht hatten: Jetzt ist der Zeitpunkt, um die Geschäftsleitung zur Investition in die IT-Sicherheit zu bewegen.

Welche konkreten technischen und organisatorischen Maßnahmen die NIS-2 vorschreibt und wie Sie diesen Anforderungen mit den Services und Technologien von begegnen können, lesen Sie im nächsten Blogbeitrag.